그린왈드가 던진 화두...감시와 민주주의

2014년 10월 17일 23시 27분

이탈리아의 인터넷 감시프로그램 제작 및 서비스 업체인 ‘해킹팀’(Hacking Team)의 내부 정보가 해킹으로 인터넷에 유출돼 전세계적인 파장을 불러일으키고 있는 가운데 국가정보원도 2012년 이 업체의 감시프로그램을 구매해 현재도 사용하고 있는 것으로 뉴스타파 취재결과 드러났다.

해킹팀의 프로그램을 구입한 국가들은 대부분 인권 탄압이 심하다고 지목된 나라들인데다 실제 이 감시프로그램을 반정부 단체나 인물을 감시하는데 사용한 것으로 확인되고 있어 국정원이 어떤 목적으로 이 감시프로그램을 사용하고 있는지에 대해 의문이 제기되고 있다.

지난 7월5일(미국현지시각) 해킹돼 인터넷에 공개된 해킹팀의 내부정보는 400기가바이트(GB) 분량이다. 여기에는 각 국 고객과의 계약사항과 주고받은 이메일, 해킹팀의 직원정보, 감시프로그램에 대한 설명 등이 포함돼 있다.

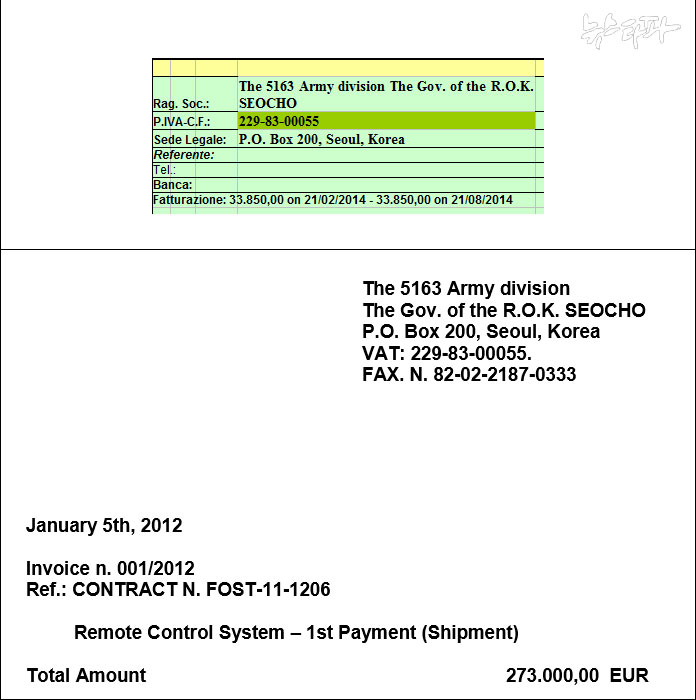

계약서와 요금청구서의 결제정보 자료에는 ‘한국 정부의 5163부대(The 5163 Army division)’라는 고객 이름이 나오는데 이 ‘5163부대’는 국정원이 외부와 업무연락을 할 때 사용하는 명칭이다. 5163부대와 맺은 계약서에 찍힌 주소도 국정원이 사용하는 사서함 주소(P.O. Box 200)와 일치하는 것으로 확인됐다.

이 자료를 보면 국정원은 2012년 1월 27만3천 유로를 지불하고 원격감시시스템을 구입했으며 1년에 두번 정도 유지비용을 냈고, 가장 최근인 지난 1월에도 약 3만3천850유로를 유지비용으로 지불한 것으로 나타났다. 감시시스템 첫 구입 후 지금까지 지금한 총 금액은 68만6천410 유로, 우리 돈으로 모두 8억 6천만 원에 이른다.

국정원이 구입한 감시프로그램은 RCS(Remote Control System)로 불리는 원격감시프로그램이다. 자료에 따르면 국정원은 2014년 업그레이드 버전인 ‘다빈치’(Da Vinci)도 구입해 지금까지 유지보수 비용을 지불하고 있는 상태다.

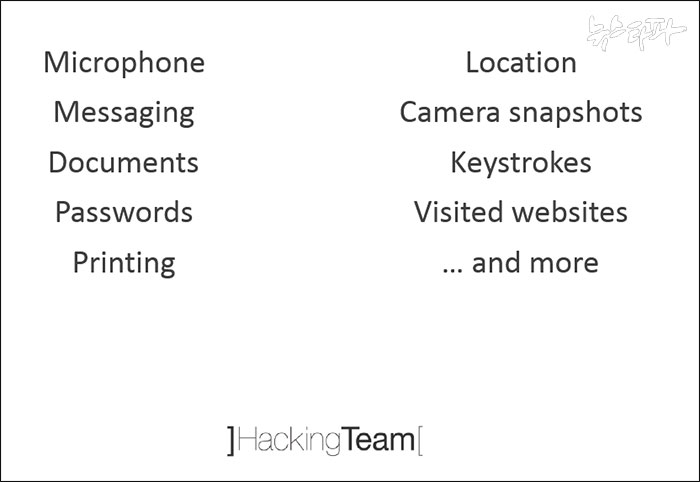

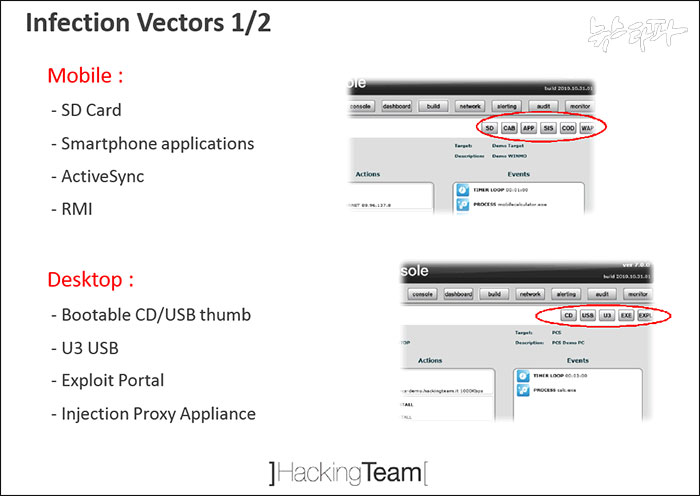

RCS는 스파이웨어를 원하는 목표물에 설치해 정보를 빼가는 방법을 사용하는데 컴퓨터와 스마트폰을 감청하는 것은 물론이고 단말기의 카메라와 녹음기까지 원격조정할 수 있는 막강한 감시프로그램이다. 이때문에 해킹팀은 전세계의 민간 정보보호단체들과 시민기구로부터 ‘인터넷의 적’이란 표현을 얻을 만큼 많은 비난을 받고 있다.

해킹팀의 프리젠테이션 자료에는 감시 대상 목표물이 문서나 웹페이지를 열 때 감시프로그램이 작동하도록 용량이 작은 스파이웨어를 심거나 SMS을 이용한다는 등의 설명이 들어있으며 기존 백신으로는 추적이 불가능하다고 적혀있다.

캐나다의 연구팀 ‘시티즌랩’이 지난해 2월 해킹팀의 감시프로그램을 추적해 확보한 IP(인터넷주소)를 공개한 적이 있다. 아래 표처럼 당시 발견된 21개 국가 가운데 한국의 IP도 포함이 돼 있어서 한국에서도 해킹팀의 감시프로그램이 사용되고 있는 것이 아니냐는 의혹이 일었는데 이번 자료유출은 그 사용자가 국정원이었을 가능성이 높다는 것을 보여준다.

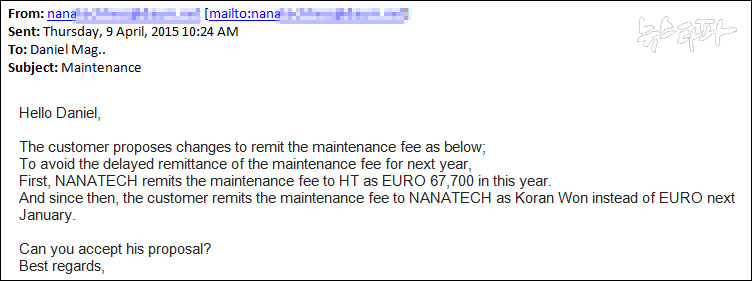

국정원은 ‘나나테크’라는 국내 보안업체를 통해 해킹팀과 감시시스템 구입 및 운용 계약을 했다. 아래는 뉴스타파가 확보한 나나테크의 대표와 해킹팀의 담당자가 주고받은 이메일이다. 불과 9일 전 작성된 이 이메일을 보면 국정원은 지금도 이 감시프로그램을 사용하고 있다는 것을 알 수 있다.

지난 7월 1일자 이메일에서 나나테크 관계자는 해킹팀이 제안한 고객 교육에 대해 ‘10월에 교육이 이뤄지길 고객이 희망’하며 ‘2차 송금은 고객이 8월말까지 할 것’이라고 회신했다.(올해 유지 비용에 대한 1차 송금은 1월에 이뤄졌다. 1, 2차 각각 33,850 유로씩이다.) 이후 이메일에서는 양측이 해킹팀 교육관계자의 10월 한국 방문 계획을 확정한다. 유출자료를 보면 해킹팀은 감시프로그램 첫 구매 계약 직후인 2012년 1월에도 우리나라를 방문한 적이 있었던 것으로 확인된다. 이들은 서울 강남구의 한 호텔에 숙박했던 것으로 나타났다.

나나테크는 지난 2003년 3월 설립된 정보통신서비스업체로 서울 공덕동에 위치해 있다. 공시된 기업정보에 따르면 대표는 허손구 씨(60세) 등 2명이고, 직원 수는 6명이다. 2012년도 매출액은 5억7천만 원, 영업이익은 6천9백만 원이었다. 뉴스타파는 국정원과의 연관성을 확인하기 위해 9일 나나테크를 찾아갔으나 업무시간임에도 불구하고 사무실은 굳게 닫혀진 상태였다.

이번 내부 정보 유출 사고가 없었다면 국정원과 해킹팀과의 관계는 내년에도 계속 이어졌을 것으로 보인다. 나나테크와 해킹팀이 주고받은 이메일을 보면 국정원이 직접 송금하던 유지 비용을 내년 1월부터는 나나테크를 통해 지불하겠다는 내용이 나온다. 국정원이 이 감시프로그램을 2016년에도 계속 사용하겠다는 뜻이다.

문제는 국정원이 이렇게 구입한 감시프로그램을 어떤 용도로 운용하고 있는가이다. 북한이나 중국의 해킹 조직과 싸우는 데 사용하는 것이 아니라 혹시라도 국내에서 자국민을 상대로 사용하고 있다면 또다시 정보기관의 사찰 문제와 개인의 사생활 보호 같은 인권 문제가 불거질 수 밖에 없다. 국정원 측은 감시프로그램 구입과 사용여부, 목적 등에 대한 질문에 “어떤 질문에도 확인해줄 수 있는 것이 없다. 이해해달라”는 말만 되풀이했다.

그런데 해킹팀으로부터 감시프로그램을 도입한 것으로 드러난 멕시코와 모로코, 이집트, 수단,이디오피아 등의 국가들은 대부분 모두 언론이나 시민단체를 사찰하거나 인권을 탄압해 문제가 불거졌던 나라들이다.

모로코의 경우 이번에 유출된 자료로 2010년 이전부터 지금까지 모로코 정부가 해킹팀으로부터 감시프로그램을 구입해 사용한 사실이 확인됐다. 이에따라 지난 2012년 정부에 비판적인 언론인을 상대로 했던 해킹사건도 정부 소행이 아니냐는 의혹이 커지고 있다.

또 에티오피아의 경우도 지난해 발생한 언론인에 대한 해킹 사건에 정보기관이 관여했음을 보여주는 자료가 이번에 유출됐다.

우리의 경우 국정원이 감시프로그램을 처음 구입한 2012년 1월은 대선을 앞두고 심리전단이 SNS 전담조직을 확대했던 시기와도 일치하고 있어서 국정원이 왜 이 프로그램을 당시에 구입했는지 의문이 제기되고 있다.뉴스타파는 권력과 자본의 간섭을 받지 않고 진실만을 보도하기 위해, 광고나 협찬 없이 오직 후원회원들의 회비로만 제작됩니다. 월 1만원 후원으로 더 나은 세상을 만들어주세요.